Evropská unie chce změnit způsob, jakým obyvatelé „starého kontinentu“ používají internet. Pod technickým plánem na vytvoření sítě rekurzivních DNS resolverů DNS4EU se prakticky skrývá možnost evropských orgánů omezovat to, jaké webové stránky uživatelé budou moci navštěvovat. Snaha filtrovat „nevhodné“ weby ovšem není nic nového.

O blokování přístupů se snaží téměř každá vláda. Od roku 2017 funguje omezení i v Česku, a to u neregistrovaných sázkových webů a nově také u stránek s nelegálním prodejem léků. Podle vypsané veřejné zakázky za 14 milionů eur nyní Evropská unie hledá technického provozovatele celého systému.

Nedávno jste již předplatné aktivoval

Je nám líto, ale nabídku na váš účet v tomto případě nemůžete uplatnit.

Tento článek pro vás někdo odemknul

Obvykle jsou naše články jen pro předplatitele. Dejte nám na sebe e-mail a staňte se na den zdarma předplatitelem HN i vy!

Navíc pro vás chystáme pravidelný výběr nejlepších článků a pohled do backstage Hospodářských novin.

Zadejte e-mailovou adresu

Zadejte e-mailovou adresu. Zadaná e-mailová adresa je ve špatném formátu.

Máte již účet? Přihlaste se.

Zpracování osobních údajů a obchodní sdělení

Využitím nabídky beru na vědomí, že mé osobní údaje budou zpracovány dle Zásad ochrany osobních a dalších zpracovávaných údajů, a souhlasím se Všeobecnými obchodními podmínkami vydavatelství Economia, a.s.

Přihlaste se,

nebo si jen přečtěte odemčený článek bez přihlášení.

Zdá se, že už se známe

Pod vámi uvedenou e-mailovou adresou již evidujeme uživatelský účet.

Děkujeme, teď už si užijte váš článek zdarma

Od tohoto okamžiku můžete číst neomezeně HN na den zdarma. Začít můžete s článkem, který pro vás někdo odemknul.

V e-mailu máte odkaz k nastavení hesla a dokončení registrace. Je to jen pár kliků, po kterých můžete číst neomezeně HN na den zdarma. Ale to klidně počká, zatím si můžete přečíst článek, který pro vás někdo odemknul.

Pokračovat na článekCo je DNS a jak funguje

DNS (Domain Name System) resolver je server, který se stará o překlad doménových jmen (jako hn.cz) na IP adresy (46.255.231.42). Jedná se o kritickou součást internetové infrastruktury. Když nefunguje váš DNS server, fakticky nefunguje připojení k internetu. Kritický je i z hlediska bezpečnosti, protože pokud získáte kontrolu nad DNS serverem, můžete vrátit jinou IP adresu, než jaká cílovému serveru skutečně patří, a tak jej podvrhnout. Aby k těmto útokům nedocházelo příliš snadno, existuje celá řada technologií, které umožňují ověřit si identitu serveru (například TLS a HTTPS) a korektnost DNS odpovědi (třeba DNSSEC).

Systém domén je organizovaný hierarchicky. DNS adresu je třeba číst odzadu a formálně končí tečkou (i když ta se v běžném použití ignoruje), např. „server.example.com.“. Teoreticky, pokud chce DNS klient (váš počítač) vědět, kam daná adresa ukazuje, nejprve se zeptá serverů autoritativních pro takzvanou root zónu (to je ta tečka na konci). Jejich IP adresy jsou napevno zadané v konfiguraci, spravuje je IANA (Internet Assigned Numbers Authority), a ta také publikuje jejich seznam ve tvaru lidsky i strojově čitelném.

Tento root server odpoví, jaký server je autoritativní pro doménu „com.“. Nebo lépe řečeno JAKÉ servery, protože jsou nejméně dva, u důležitých domén pak mnohem víc. DNS klient si z nich jeden náhodně vybere a zeptá se ho, kdo je autoritativní pro doménu „example.com.“. Opět dostane seznam serverů a klient se zeptá jednoho z nich, jaká že adresa přináleží jménu „server.example.com.“.

Celý ten proces je v praxi o něco komplikovanější, zejména pokud je do hry zataženo DNSSEC, což je standard pro elektronické podepisování DNS záznamů. Proto většina klientů reálně neprovádí tento proces sama od začátku, ale využívá služeb takzvaných rekurzivních DNS resolverů. To jsou servery, kterých se klient zeptá „jaká je adresa ‚server.example.com.‘“, ty pak provedou sérii rekurzivních dotazů a vrátí přímo hotovou odpověď. Tyto servery slouží zejména ke zrychlení odpovědi a snížení zátěže celého systému, protože si odpovědi ukládají do mezipaměti a dotazy tak nemusí opakovat pokaždé znovu.

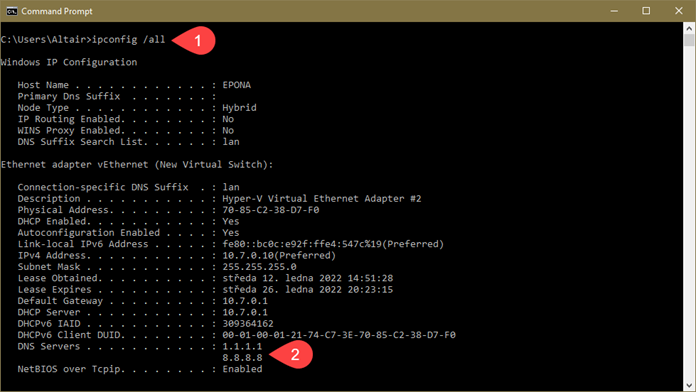

Chcete-li vědět, jaké DNS servery právě používáte, můžete v příkazové řádce Windows (Terminál Windows) použít příkaz ipconfig /all a najít v odpovědi hodnotu DNS Servers:

Foto: Michal Altair Valášek

(De)centralizace DNS resolverů

Klasicky DNS servery provozují poskytovatelé připojení k internetu pro své zákazníky – a jejich adresy jsou klientovi sdělovány pomocí DHCP spolu s přidělením IP adresy. Nicméně není nijak obtížné si rozjet vlastní DNS resolver, uznáte-li tak z libovolného důvodu za vhodné. Teoreticky je tedy infrastruktura decentralizovaná, a tak byla ostatně původně navržena, jako vlastně celý internet. Jenomže, stejně jako internet, nyní spěje k centralizaci.

V prosinci 2009 spustil Google službu Public DNS. Provozuje veřejné rekurzivní DNS servery na dobře zapamatovatelných adresách 8.8.8.8 a 8.8.4.4. Činil tak v reakci na praxi některých velkých poskytovatelů internetového připojení (zejména v USA), kteří do resolvingu zasahovali a například směřovali neexistující domény na nějakou stránku se svým reklamním obsahem, případně blokovali přístup ke službám, které se jim nelíbily.

V dubnu 2018 byla spuštěna podobná služba s názvem 1.1.1.1, za kterou stojí společnosti Cloudflare a APNIC. Jméno služby odkazuje na adresu primárního serveru (ten sekundární má adresu 1.0.0.1).

Existuje ještě několik dalších podobných služeb, například CZ.NIC provozuje svoje ODVR (Otevřené DNSSEC Validující Resolvery), ale nejpoužívanější jsou právě dvě výše zmíněné služby. A to do té míry, že mnoho domácích routerů má adresy Google Public DNS zadané ve výchozí konfiguraci natvrdo a nevyužívá DNS servery přidělené poskytovatelem připojení.

DNS a cenzura

Systém DNS je oblíbeným místem k provádění cenzury internetu. Ono totiž doopravdy blokovat přístup na nějakou webovou stránku či jinou službu je poměrně komplikované, pokud se to má dělat pořádně (tedy skutečně zamezit připojení). Často se tedy postupuje právě zásahem do DNS, kdy se nastaví, aby se příslušný DNS záznam neresolvoval vůbec, nebo aby se přesměroval jinam.

Takhle třeba funguje bezzubá cenzura, kterou v České republice provozují ministerstvo financí a Státní ústav pro kontrolu léčiv. Tyto dvě instituce publikují jakýsi index dns prohibiti, tedy seznam zakázaných doménových jmen, a čeští poskytovatelé internetového připojení jsou ze zákona povinni k nim zakázat přístup. Což se v praxi dělá právě na úrovni DNS, protože je to nejjednodušší.

Není to však příliš funkční. Takové blokování se dá velice snadno obejít záměrně (prostým nastavením neblokujících serverů), mnoho uživatelů ho pak obchází jaksi omylem. Třeba protože mají neblokující DNS nastavené z výroby, nebo jim ho nastavil někdo, kdo konfiguroval síť – je jednodušší napsat po paměti 1.1.1.1/8.8.8.8 než hledat adresu DNS konkrétního providera.

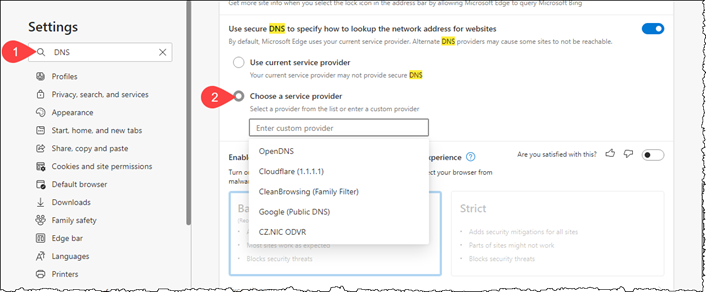

Kromě toho, současné prohlížeče mnohdy nespoléhají na systémové DNS, ale používají svoje vlastní, nezávislé. Takto je například můžete nastavit v aktuální verzi Edge (Chrome, Firefox i Opera to mají podobně, prostě vyhledejte v nastavení DNS):

Nevýhoda cenzury pomocí DNS se ukázala v březnu 2014, kdy v Turecku nařídil soud blokovat Twitter poté, co se na něm šířily zprávy nepohodlné tehdejšímu premiérovi a současnému prezidentovi Erdoganovi. Adresy 8.8.8.8 a 8.8.4.4 se začaly objevovat na zdech jako graffiti:

Kadıköy'den mesaj var :) #direntwitter pic.twitter.com/JbzqfFwQZW

— Negatif Pollyanna🦋 (@findikkahve) March 21, 2014

Cenzura pomocí DNS má ještě jeden nehezký efekt: dokáže zablokovat jenom celý host name (server). Nelze tak znepřístupnit pouze konkrétní stránku (URL) třeba na Wikipedii (což je oblíbená zábava států po celém světě, od Saúdské Arábie přes Rusko po Francii a Německo), je nutné zablokovat celou Wikipedii jako takovou, což si většina příčetnějších vlád rozmyslí, protože je to moc vidět.

Projekt DNS4EU

Jak do toho všeho podle dostupných informací zapadá projekt DNS4EU? EU se nelíbí, že hlavní subjekty jsou mimo její kontrolu. Dále pak soustředění velké části DNS resolvingu do rukou malého počtu subjektů pokládá za riziko z hlediska spolehlivosti a možného ohrožení soukromí uživatelů.

Je pravda, že Google i Cloudflare – jakožto většinoví hráči v oboru – jsou americké firmy, tedy stojí mimo dosah EU. Což se dá říct o naprosté většině relevantních internetových projektů, protože i přes četné rozvojové strategie, akční plány, inovační dotace a častá prohlášení o konkurenceschopnosti se opravdovým inovacím v přeregulované EU daří jenom obtížně. A když už zde vzniknou, často brzo prchnou jinam.

EU se – nejčastěji pod hlavičkou Francie, která má navíc historický mindrák z toho, že lingua franca je nyní angličtina – v minulosti již pokoušela o ambiciózní internetové projekty. Vyhledávač Quaero představili s velkým humbukem v roce 2005 na společné tiskové konferenci francouzský prezident Jacques Chirac a německý kancléř Gerhard Schröder. Bez viditelného výsledku skončil o osm let později, pokud tedy za viditelný výsledek nepokládáme utracení nějakých dvou set milionů eur.

Francie si pak v roce 2009 usmyslela, že vytvoří vlastní, „suverénní cloud“, za který plánovala utratit 285 milionů eur. Projekt Cloudwatt skončil předloni – nikým neoplakáván. Opět původem francouzský vyhledávač Qwant ještě kope. Poté, co do něj Evropská investiční banka nalila pětadvacet milionů eur, se stal dokonce stým nejnavštěvovanějším webem ve Francii. Mimo její hranice však o něm v zásadě nikdo nikdy neslyšel.

Nelze samozřejmě se vší jistotou vyloučit, že se DNS4EU stane majákem inovačních schopností EU, ale moc bych na to nevsázel.

Z hlediska spolehlivosti je centralizace skutečně problém. To opakovaně ukázaly krátké, ale výživné výpadky Googlu, které právě kvůli nefunkčnosti DNS znamenaly pro řadu uživatelů faktickou nefunkčnost připojení k internetu. Nicméně tomu se snadno dá předejít, protože vždy lze zadat nejméně dvě adresy DNS resolverů (a zpravidla více), takže není problém, aby zodpovědný uživatel či správce sítě používal několik služeb najednou. To je ostatně vidět i na screenshotu výše, kde jako primární DNS používám službu Cloudflare a jako sekundární Google. Do mixu lze přidat třeba CZ.NIC a vlastního poskytovatele připojení, pak se pravděpodobnost výpadku přibližuje nule.

Ohrožení soukromí uživatelů je dosti diskutabilní aspekt. Je pravda, že provozovatel DNS může zjistit, jaká doménová jména jsou překládána z jakých IP adres. To ale žádné praktické ohrožení soukromí uživatelů nepředstavuje. Spojit identitu konkrétního uživatele s IP adresou není jednoduché a nedá se to dělat masově či automatizovaně. A DNS resolving jako takový ještě neznamená, že uživatel danou službu navštívil nebo použil. Tímto způsobem lze velmi zhruba odhadnout popularitu jednotlivých služeb, ale mnoho víc ne. Samozřejmě v menších sítích je situace jiná – pokud vím, komu patří která IP adresa a mám k dispozici i další zdroje, lze z DNS dotazů ledacos odvodit. Ale tady jsou veřejné resolvery spíše spásou než zkázou.

A zase ta cenzura

Tím se dostáváme zpátky k tomu nejspíše zásadnímu důvodu, proč chce mít Evropská unie DNS pod kontrolou: protože DNS4EU má mít široké možnosti filtrování. Zajímavé je, že se dokument opakovaně zmiňuje o filtrování URL, což ovšem pomocí DNS není možné zajistit, protože DNS „vidí“ z URL jenom malou část: název hostitelského serveru.

Záminky pro cenzuru jsou obvyklé: ochrana dětí, ochrana autorských práv, bezpečnost obecně... na tom není nic nového ani pozoruhodného. To všechno tady bylo už mnohokrát, naposledy když v Británii spustila vláda astroturfingovou reklamní kampaň (komunikace maskující původ autora, typickým příkladem jsou falešné recenze produktů na Amazonu) proti koncovému šifrování (E2E).

Komerčních služeb, které na bázi DNS nabízejí různé opt-in varianty omezování, kdy si uživatel nějakou službu zapíná, je celá řada. Asi nejrozšířenější je OpenDNS od společnosti Cisco, a i zde zmiňovaný Cloudflare nabízí i servery 1.1.1.2 a 1.1.1.3, které disponují touto funkcionalitou. Proč by tedy totéž mělo být děláno znovu, navíc za veřejné peníze?

Proč jsou takové nápady škodlivé?

Důvodů by se dala najít celá řada, ale za sebe vidím jako největší problém následující tři.

První je, že se tím stanoví precedens a pootevřou se imaginární dveře. Jakmile je k dispozici potřebná infrastruktura, dá se poměrně snadno libovolně rozšiřovat. Co zabrání Polsku požadovat blokování informací o potratech a Maďarsku to, co se zrovna nelíbí premiérovi Viktoru Orbánovi?

Druhý je, že tímto způsobem bude snazší problémy zametat pod koberec místo jejich řešení. Je jednodušší zablokovat propagandistické video Islámského státu než řešit, proč jsou někteří mladí obyvatelé evropských států ochotní cestovat na druhý konec světa, aby s nasazením vlastního života bojovali v džihádu.

Třetí je, že historická zkušenost praví, že z možnosti se velice rychle stává povinnost. Poté, co bude infrastruktura DNS4EU vybudována, dost pravděpodobně se ukáže, že ji vlastně nikdo nepoužívá. Kdo nějaké filtrování chtěl, ten už ho má (a nejspíš lepší), a kdo nechtěl, ten bude nadále používat to co doteď. Pak jsou dvě možnosti.

Ta lepší spočívá v tom, že projekt skončí jako Quaero nebo Cloudwatt, tedy jako peníze daňových poplatníků spláchnuté do kanálu. Horší možnost je taková, že se použití této infrastruktury stane povinností. Ať už uloženou natvrdo zákonem, nebo „měkce“ jinými normami. Třeba způsobem, který se již dlouhá desetiletí „osvědčuje“ v USA: pokud chce federální vláda sáhnout přes hlavy jednotlivých států více, než jí ústava umožňuje, podmíní vyplacení federální podpory (na které jsou některé státy již dlouho závislé) dodržením vlastních pravidel. Lze si tak představit třeba propojení s evropskými dotacemi.

Použití jiných než DNS4EU serverů ani není nutné výslovně zakazovat. Stačí z nich udělat opt-out, kdy výchozí nastavení (např. u evropských poskytovatelů internetového připojení nebo výrobků prodávaných na evropském trhu) bude muset být povinně to správné, bezpečně evropské. Principem cenzury totiž odjakživa není zabránit šíření závadových informací úplně. To prakticky není možné. Postačí zabránit jejich snadnému, masovému šíření.

Tato rizika jsou v porovnání s možnými přínosy enormní – a jak je v těchto případech obvyklé, léčba je řádově nebezpečnější než nemoc, kterou má vyléčit.