V předchozí novince jsem krátce pohovořil o ransomware z rodiny Ziggy, kdy se jeho autor rozhodl ukončit jeho další provoz, neboť začal trpět pocitem viny za své činy. Též se zalekl úspěšného policejního zásahu proti zločincům provozujících botnet Emotet. Nyní to Ziggy dotáhl ještě dále, až je to trochu úsměvné. Naopak o ransomware z rodiny REvil se to říci nedá…

Ziggy: útočník, co vrací obětem peníze!

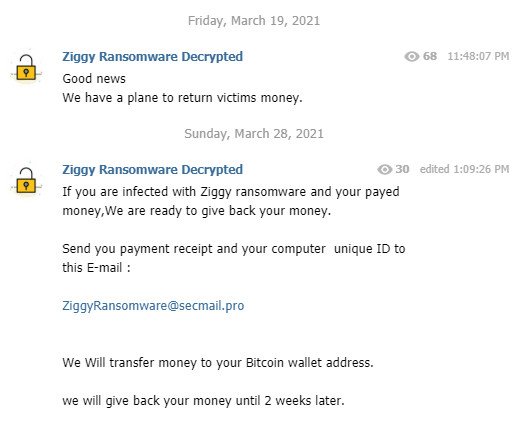

Ano, přivítejte prvního autora počítačové havěti, ransomwaru, který nejprve žádá oběti o výkupné v řádech desetitisíců Kč, aby pak tyto peníze obětem vrátil.

Vtipné je i to, že kurz bitcoinu mezitím roste, tudíž oběti na tom všem ještě vydělají 🙂 Po přepočtu z BTC na Kč totiž dostanou více peněz, než kolik je v době výkupného stala směna za BTC!

REvil z nouzového režimu

Naopak ransomware z rodiny REvil se posouvá ve vývoji zase o něco dále. Šifrování fotografií, dokumentů a dalších důležitých informací za účelem vymáhání výkupného, totiž nově realizuje v nouzovém režimu (safe mode) Windows.

Patrně tak koná z důvodu, že v nouzovém režimu je celá řada komponent Windows nefunkčních, tedy včetně antiviru. Ten pak zákonitě nemůže využít ani žádné anti-ransomware moduly pro zastavení procesu šifrování.

K vynucení restartu do nouzového stavu využívá příkazy bootcfg a bcdedit, které jsou součástí Windows. K samotnému spuštění šifrování používá záznam v klasickém klíči registru: HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce. Ransomware REvil zde založí položku s názvem „*AstraZeneca„. Za normálních okolností se tyto záznamy v nouzovém režimu ignorují, nicméně pokud je na začátku názvu symbol hvězdičky, Windows je uplatní!

Napsat komentář